Giấc mơ về

7. Vai trò t

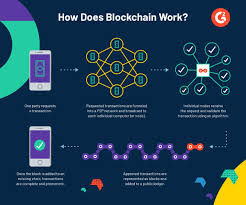

Giai đoạn tấn công chính thức: Tin tặc sử dụng thông tin thu thập được để thao túng hệ thống, tạo giao dịch giả, chuyển tiền, hoặc mã hóa toàn bộ dữ liệu để yêu cầu tiền chuộc.Trong kho

Thỏ May Mắn

tố láo trong poker gọi là.gì

tố láo trong poker gọi là.gìTrái Tim của Rio™

World Cup qualifiers Asia

World Cup qualifiers AsiaMạt chược đến rồi 3

Dự đoán tỷ số Cúp C1

Dự đoán tỷ số Cúp C1Thor

Bảo vật thời kỳ tiền sử

Bảo vật thời kỳ tiền sửBaccarat Thưởng Rồng

tố láo trong poker gọi là.gì

tố láo trong poker gọi là.gìLong hổ

Cá cượ

5. Viễn cảnh tận thế hoặc khai sáng?2.4. Sử dụng mã độc tống tiềnMột số vụ trộm mạng bắt đầu bằng việc cài đặt mã độc để mã hóa dữ liệu và yêu cầu tiền chuộc. Tuy không trực tiếp lấy tiền, nhưng kẻ tấn công ép buộc nạn nhân phải trả một khoản tiền lớn để lấy lại dữ

WOW Ve

Quản lý vốn cược: Với khả năng mở rộng dòng trả thưởng và vòng quay đặc biệt, người chơi cần phân bổ vốn hợp lý để kéo dài thời gian chơi và tăng cơ hội vào Heist Mode.Trong tương lai, trò chơi hoàn toàn có thể phát triển thêm các yếu tố như:Cốt truyện tuyến tính th